GitLab призывает пользователей обновиться после исправления опасных дефектов, затрагивающих репозитории и службы

GitLab выпустил новые обновления, устраняющие несколько серьезных проблем безопасности уязвимостей, затрагивающих платформы Community Edition (CE) и Enterprise Edition (EE). Обновления выходят в версиях 18.8.4, 18.7.4 и 18.6.6, и компания настоятельно рекомендует всем самоуправляемым установкам немедленно перейти на новые версии. В GitLab уже работает исправленный сборки, а клиентам GitLab Dedicated не нужно предпринимать никаких действий.

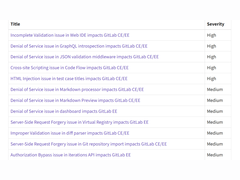

Среди наиболее критических проблем устранен CVE-2025-7659, дефект высокой степени серьезности (CVSS 8.0), связанный с неполной проверкой в Web IDE GitLab. По словам GitLab, эта уязвимость могла позволить неавторизованным злоумышленникам украсть токены доступа и, возможно, получить доступ к частным репозиториям. Также было устранено несколько уязвимостей, связанных с отказом в обслуживании, включая CVE-2025-8099, которая могла позволить злоумышленникам обрушить серверы путем повторных запросов GraphQL, и CVE-2026-0958, которая могла исчерпать системные ресурсы в обход промежуточного ПО проверки JSON.

Патч также устраняет уязвимости, связанные с межсайтовым скриптингом и инъекциями, такие как CVE-2025-14560 и CVE-2026-0595. Эти недостатки могли позволить злоумышленникам внедрять вредоносные скрипты или манипулировать содержимым при определенных условиях. Также были устранены дополнительные уязвимости средней тяжести, затрагивающие обработку Markdown, инструментальные панели и риски подделки запросов на стороне сервера (SSRF), а также несколько недостатков авторизации и валидации более низкой тяжести.

GitLab заявляет, что затронутые версии включают все сборки из нескольких ветвей релиза, предшествующих новым исправлениям. Компания отмечает, что безопасность подробности об уязвимостях обычно становятся известны через 30 дней после выхода исправления. Организация подчеркивает, что обновление до последней поддерживаемой версии считается необходимым для обеспечения безопасности развертывания.

Выпуск исправлений также включает миграцию баз данных, которая может временно повлиять на доступность. Одноузловые установки как ожидается, будут испытывать простои во время обновления, в то время как многоузловые установки могут завершить обновление без простоев, если следовать рекомендованным процедурам обновления.

GitLab следует регулярному графику выпуска патчей дважды в месяц, но может выпускать дополнительные обновления при обнаружении критических уязвимостей. Компания советует администраторам изучить примечания к выпуску, протестировать обновления в средах тестирования и развернуть последние исправления как можно скорее, чтобы снизить потенциальные риски эксплуатации.